Viele Chrome-Extensions aus dem Chrome Web Store erweitern den Funktionsumfang des Browsers und bringen dem Nutzer in vielen Fällen auch einen echten Mehrwert. In einigen Fällen ist allerdings genau das Gegenteil der Fall, und der Nutzer holt sich mit einer solchen Extension Malware auf den eigenen Rechner bzw. in den Browser. Jetzt ist wieder ein Fall bekannt geworden, von dem gut eine halbe Million Nutzer betroffen sind.

Zum Schutz der Nutzer erlaubt Google schon seit langer Zeit nur noch die Installation von Extensions aus dem hauseigenen Chrome Web Store und fährt damit eine sehr ähnliche Taktik wie mit dem Play Store unter Android. Doch das bedeutet noch lange nicht dass die Apps auch tatsächlich geprüft sind bzw. keinen Schadcode enthalten können – das hat sich nun an einem ganz aktuellen Beispiel wieder gezeigt, von dem sehr viele Nutzer betroffen sind.

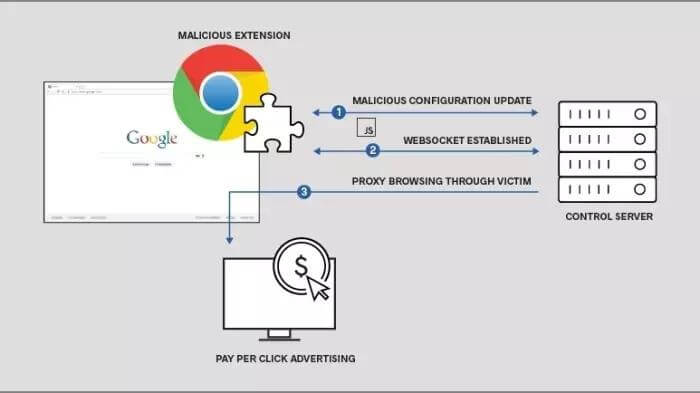

Sicherheitsforscher haben im Chrome Web Store nun vier Extensions mit einer Basis von mehr als 500.000 Nutzern entdeckt, die gleich mit drei unterschiedlichen Methoden gleichzeitig ihr Unwesen treiben. Die Hauptfunktion war das Nachladen und automatische Anklicken von Werbebannern im Hintergrund, mit denen die Entwickler ordentliche Mengen an Fake-Klicks generiert haben dürften. Die zweite Funktion war die Manipulation von SEO, wobei allerdings nicht genau erklärt wird, wie genau das funktionieren soll.

Die dritte Funktion ist für den Nutzer die gefährlichste, soll aber bisher nicht aktiviert gewesen sein: Im Hintergrund liefen Vorbereitungen für einen Fernzugriff auf den Rechner, so dass sich die Rechner der Nutzer zum Teil hätten fernsteuern lassen können – allerdings war das wohl noch im experimentellen Stadium hat bisher nicht funktioniert. Google hat drei der vier Erweiterungen mittlerweile entfernt, und nur Nyoogle ist noch im Store zu finden.

Folgende Extensions sind betroffen

– Change HTTP Request Header

– Nyoogle

– Lite Bookmarks

– Stickies

» Mehr Informationen bei den Sicherheitsforschern

[heise]