Bericht: Google verfügt über Zugangsdaten aller WLAN-Netzwerke

Der Wechsel zwischen zwei Android-Geräten ist dank der in das Betriebssystem integrierten Backup-Funktion sehr komfortabel und erfordert nur wenige Schritte zur vollständigen Einrichtung. Dabei werden auch WLAN-Passwörter auf Googles Server gespeichert, so dass Google theoretisch über die Zugangsdaten nahezu aller WLAN-Netzwerke weltweit verfügt.

Seit der Android-Version 2.2 ist die Backup-Funktion des Betriebssystems standardmäßig aktiviert und bringt dem Nutzern so mehr Komfort beim Wechsel oder Reset des Android-Smartphones. Wie einige Blogger und Sicherheitsforscher nun herausgefunden haben, werden die dabei ebenfalls gespeicherten WLAN-Zugangsdaten aber ohne größere Verschlüsselung auf den Google-Servern gespeichert.

Direkt nach dem ersten Login in den Google-Account mit einem neuen bzw. zurückgesetzten Smartphone werden alle Zugangsdaten zu WLAN-Netzwerken wiederhergestellt. Dabei werden die Zugangsdaten für jedes Netzwerk in dass man sich jemals mit dem Android-Gerät eingeloggt hat gespeichert und wieder auf das Gerät geladen. Eine erneute Eingabe des Passworts ist dann nicht mehr nötig.

Nun ist das natürlich eine gute Sache und Google genießt von einem Großteil der Nutzer vollstes Vertrauen, so dass sich kaum jemand Gedanken darüber macht, dass nun auch das Unternehmen die Zugangsdaten für das private Heimnetzwerk oder auch das Firmennetzwerk besitzt. Laut Berichten sind diese Passwörter zwar verschlüsselt gespeichert, benötigen aber zur Entschlüsselung nur die Zugangsdaten des Accounts – über die Google ebenfalls verfügt.

Den autorisierten Google-Mitarbeitern ist es, so die Berichte, möglich diese Zugangsdaten auszulesen und sich so praktisch weltweit in nahezu jedes WLAN-Netzwerk einzuloggen ohne irgendwelche Passwörter knacken zu müssen. Angesichts der Verbreitung von Android-Smartphones und Tablets dürfte es weltweit wohl kaum ein Netzwerk geben in dem sich noch nie ein Android-Gerät eingeloggt hat.

NSA könnte von Google WLAN-Passwörter anfordern

Brisant wird die ganze Story nun vor allem durch den NSA-Skandal. Der amerikanische Geheimdienst kann bekanntlich beliebige Daten von dem Unternehmen anfordern und sich so auch Zugangsdaten zu WLAN-Netzwerken auf direktem Wege besorgen. Ob dies in der Vergangenheit bereits geschehen ist, ist natürlich nicht bekannt.

Doch die Gefahr ist nicht unbedingt dass eine unberechtigte Person auf die eigenen Kosten mitsurft, sondern dass jedes Gerät im WLAN-Netzwerk auch eingeschränkte Zugriffe auf alle anderen Geräte hat. Und wer sich einmal in einem privaten Netzwerk befindet, kann sich mit diversen Hacker-Mitteln auch den Vollzugriff auf andere Geräte erschleichen. Die größere Hürde, das hacken des Netzwerks, fällt ja weg.

Wie kann die Speicherung verhindert werden?

Knappe Antwort: Eigentlich gar nicht.

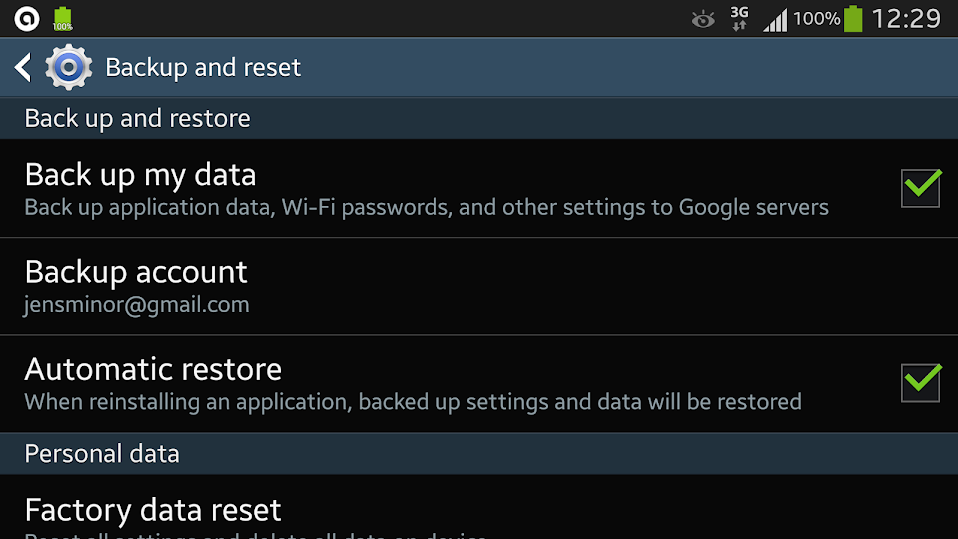

Der Backup der Daten kann ganz leicht im Menü Einstellungen->Backup and Reset deaktiviert werden. Google verspricht, dass daraufhin auch alle bisher gespeicherten Daten inklusive der Passwörter vom Server gelöscht werden. Aber natürlich nutzt es nichts wenn User A die Daten löscht und User B, der sich im gleichen Netzwerk bewegt, die Backup-Funktion weiterhin aktiv hat – dann hat Google die Daten noch immer.

Man kann also nur sicher stellen, dass alle Nutzer die über die Zugangsdaten für das eigene WLAN-Netzwerk verfügen die Backup-Funktion deaktiviert haben. Die Passwörter werden aber weiterhin auf dem Gerät gespeichert und wenn Person X die Backup-Funktion dann Monate später wieder aktiviert, ist das Passwort schon wieder in Mountain View gelandet.

Die einzige Möglichkeit die bleibt, ist das Passwort immer wieder zu ändern. Wenig komfortabel, aber dafür sicher.

GoogleWatchBlog bei Google News abonnieren | GoogleWatchBlog-Newsletter

Einfach im Router eine Zugriffs-Whitelist anlegen, da die Mac-Adressen aller vertraulichen Geräte einpflegen und gut is!

[Als Spam markiert von Antispam Bee | Spamgrund: Ländercode]

Ganz so einfach kann man sich leider nicht absichern. Durch mac spoofing sollte man dennoch in das Netzwerk kommen.

Die mac Adresse von einem gerät auf der whitelist zu finden sollte nicht so schwer sein.

Hallo Michael!

Tut mir leid, diesen Mythos platzen lassen zu müssen, aber MAC-Adressen-Filter in WLAN-Accesspoints sind Schlangenöl. Das erste, was du von einem WLAN-Accesspoint siehst, wenn du es knacken willst, sind die MAC-Adressen der Station und der assoziierten Clients. Das bedeutet, dass man sofort mindestens eine MAC-Adresse sieht, die auf der White-Liste steht.

Dann braucht man nur noch seine MAC-Adresse ändern und hat den MAC-Filter umgangen.

Ich möchte nur vor trügerischer Sicherheit warnen. Hier gibt es noch ein paar mehr Details dazu:

http://de.wikipedia.org/wiki/MAC-Filter

http://superuser.com/questions/347003/is-securing-wifi-with-mac-filter-enough#347005

https://secure.dslreports.com/forum/r26214643-MAC-filtering-is-useless-right-

Beste Grüße,

der Kanadier

Schenkelklopfer

Made my day!

Ich komm dann später mal in dein WLAN! MAC-Adressen kann man fälschen ;)!

Da hab ich ja Glück :3 das mein Offenes WLAN keiner reinkommt und auch keiner ein Backup für Zugangsdaten irgendwo hat :D!

Na, dann fake mal eine MAC-Adresse auf gut Glück. Du weißt ja nicht, welche zugelassen ist und welche nicht.

[Als Spam markiert von Antispam Bee | Spamgrund: Lokale Spamdatenbank]

Das ist leider kein Problem. Wenn man den Funkverkehr von einem WLAN mitschneidet, bekommt man die MAC-Adressen aller beteiligten Clients mit. Und wenn die mit der Station verbunden sind, hast du eine gültige MAC gefunden.

Neben den Zugangsdaten wird Google mit Sicherheit auch die Mac Adresse des betreffenden Androiden kennen. Andere Möglichkeit ist es Daten aus deinem Netz mitzulesen. Da finden sich dann schnell Mac Adressen mit denen dein Router spricht…

Erst kürzlich habe ich einen Artikel über das selbe Thema gelesen und auch da kommentiert, dass dies keinesfalls eine Neuigkeit, sondern jedem bewusst sein sollte.

Nicht falsch verstehen, es ist sicher gut, auch Nutzer aufzuklären, bei denen es nicht so ist, aber zumindest einen etwas reflektierenden Absatz hätte man mit dazupacken können.

Wenn ich Einstellungen synchronisiere, ist es für mich klar, dass dazu auch WLAN Einstellungen gehören. Und um diese auf einem anderen Gerät wiederherzustellen, können sie nicht großartig verschlüsselt werden.

Ich bin mir ziemlich sicher, dass das gleiche auch für Microsoft, Apple und auch andere Anbieter gilt, da dort die Synchronisierung bestimmt nicht anders gelöst ist.

Da ich es kaum nutze, kann ich nicht sagen, ob VPNs auch synchronisiert werden. Aber wenn, dann hat Google (und alle anderen Anbieter, die solche Funktionalität anbieten) ebenso Zugriff auf ziemlich viele interne Netzwerke.

Apple hat es anders gelöst!

1. Werden bei Backup in der iCloud keinerlei Passwörter gespeichert

2. Sind die Passwörter im Gerät verschlüsselt gespeichert.

Bei Android sind die Passwörter im Klartext (!) gespeichert und sind bei gerooteten Gerooteten Gerät leicht auslesbar!

Der Zustand bei Android ist höchstgradig unprofessionell!

AHA, jetzt verstehe ich es auch. Deshalb wird über meine DSL Leitung soviel Porn gezogen. Drecks NSAler !!!!