G-Archiver spioniert Zugangsdaten der User aus!

Benutzer der Google Mail-Backup Software G-Archiver (aus verständlichen Gründen nicht verlinkt) sollten die Software schleunigst von ihrem PC löschen und sich nicht mehr mit dieser Software einloggen. Wie ein User der Software jetzt herausgefunden hat, verwendet die Software das Passwort zum Google-Account nicht nur für sich selbst, sondern leitet die Zugangsdaten auch an den Entwickler der Software weiter…

Original

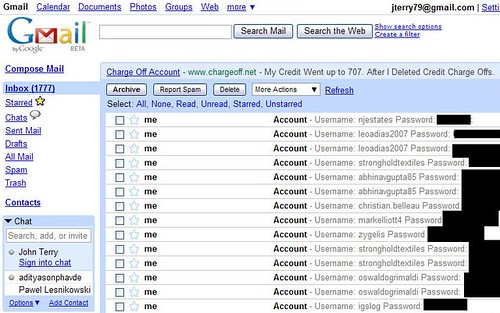

Coding Horror hat durch Reverse Engineering herausgefunden dass sich in der Software die Zugangsdaten für den Google Mail-Account jterry79@Google Mail.com befunden haben. Er hat sich dann in diesen Account eingeloggt und traute seinen Augen kaum: Im Posteingang befanden sich insgesamt 1.777 Mails mit Zugangsdaten zu allen Google-Accounts bei denen die Backup-Software eingesetzt worden ist.

Coding Horror hat dann das einzig richtige getan: Alle Mails gelöscht, die Zugangsdaten für den Account geändert und den Google-Support darüber informiert. Ob und wie Google reagiert hat ist derzeit nicht bekannt, wahrscheinlich wurde der Account aber deaktiviert.

Die User die diese Software eingesetzt haben sollten aber dennoch dringend ihr Passwort ändern. Auch wenn die Mails gelöscht sind, muss es ja nicht heißen dass die Zugangsdaten nicht schon längst weitergeleitet oder per Outlook & co. abgerufen worden sind.

Und was lernen wir daraus? Niemals die Zugangsdaten zu eurem Google-Account (das gilt äquivalent natürlich auch für andere Internet-Accounts und Zugangsdaten) einer fremden Person oder Software anvertrauen. Wahrscheinlich war die Backup-Software zwar ganz nützlich, aber ich denke unter diesen Gesichtspunkten kann man auf die Nutzung durchaus verzichten

GoogleWatchBlog bei Google News abonnieren | GoogleWatchBlog-Newsletter

Und was lernen wir noch daraus?

Nutzt besser Open-Source-Software!

Ich will gar nicht wissen, was sonst noch alles von CSS „Nach Hause“ geschickt wird.

Wie genau soll das gehen? Soll ich jede Source-Code Zeile dieser Open-Source Programme selbst überprüfen bzw. darauf vertrauen, dass es andere überprüft haben? In den meisten Fällen hab ich nicht mal einen Compiler um die Software nach der Überprüfung zu übersetzen um genau daraus (also von den überprüften Code-Zeilen) dann eine lauffähige Version zu builden. Denn das muss ich ja letztendlich machen um sicher zu gehen, dass das Kompilat auch wirklich durch den öffentlichen Code erstellt wurde.

Also ich vertraue Open-Source Software (fast) genauso wenig bzw. viel wie den nicht offenen Programmen.

Gruß

Tino

Das wird ja immer gern als Open Source Vorteil angepriesen, dass man ja Sicherheitslücken im Code erkenne. Und das es eine riesige Community gäbe, die das reviewt. Blödsinn. Die einzigen, die den gesamten Code lesen, sind die Coder. Wenn ein Projekt klein genug ist, dann wird wahrscheinlich niemand den Code lesen außer die Coder. Es gab auch schon größere OS-Projekte, in denen trotz einsehbarem Code Sicherheitslücken absichtlich und unabsichtlich enthalten waren. Sicher, die werden irgendwann wahrscheinlich schon bemerkt und entfernt… aber bis zu diesem Zeitpunkt ist da nix sicherer.

Es werden ja auch gern hin und wieder Paketquellen manipuliert. Der Linux-User, der OS-Software verwendet, kompiliert diese sich doch in den seltensten Fällen selbst. Da wird zur RPM-Datenbank connectet und das Binary gesaugt. Ich behaupte, dass keine 0.01% der User je einen Blick in den Code geworfen haben.

Was „nach Hause“ geschickt wird, kann man wohl demnach doch weiterhin nur aus dem Netztraffic sniffen.

Und was ist mit dem Gmail Manager Addon? Das will auch meine Zugangsdaten haben.

Ebenso der Passwordmaker und Keepass. Wie soll ich das alles überprüfen. Bin kein Programmierer…

Endgültige Sicherheit scheints nie zu geben.

Ihr habt letztens auch über den Gmail Assistant berichtet ( –> http://www.googlewatchblog.de/2008/03/06/Google Mail-assistant-1.0/ ).

Dieser will auch meine Zugangsdaten haben!

Ich finde solche Tools von anderen Anbietern als Google unseriös und sehr gefährlich. Egal ob Open Source oder nicht, denn auch mit Open Source können solche persönliche Daten open weitergegeben werden.

Naja, wenn nur Google dein Leben kennt, dann geht es schon in Ordnung

Ich sehe das eher von dem Standpunkt aus: Da Google mit GMail sowieso meine E-Mails gespeicher hat, bringt da auch spionieren nicht viel, da es ja bei Google bleiben würde

Von daher wäre Google intern zwar Passwortspionage auch fast Selbstmord, aber nicht so schädlich wie bei irgendeinem externen Prog, wo dann die Entwickler meinen Mailbestand löschen können…

Ich sehe da einen Unterschied, ob man in den Code hineinschauen kann, oder ob man nur durch Reverse Engineering darauf kommt.

Ich stimme rofl und Chriz voll zu!

Es bringt google natürlich nichts, Google-Passwörter auszuspionieren. Die haben sie eh schon in irgendeiner Form gespeichert, sonst könnten sie ja die Eingabe nicht prüfen.

Und es ist natürlich auch wesentlich schwieriger, etwas öffentlich vorgezeigtes zu verstecken, als etwas, das verdeckt, verschlüsselt und verschlossen irgendwo steht.

blöd, wenn man blöd ist.

Leute laden sich auch echt jeden scheiß runter. G-Archiver. Wozu auch dieses Programm? Archivieren kann ich meine Emails unter Gmail auch und wenn ich sie auf meinem PC bzw. Mac haben will, dann nehme ich ein Thunderbird oder Outlook und habe dann sogar noch die Wahl zwischen Pop3 und Imap. Geschieht allen recht, die sich dieses Teil runtergeladen haben. Erst denken, dann klicken.

auf dem screenshot zu beachten is dass da ein user öfters vorkommt, also nicht 1777 user…

Also Google hat das Passwort selbst NICHT gespeichert. Die haben höchstens einen MD5-Hash. Aus diesem kann man das Passwort allerdings NICHT wieder herausbekommen. Das eingegebene passwort wird mit dem Hash verglichen (passwort wird zuerst in einen Hash-Wert umgewandelt) und wenn das korrekt ist, dann war der Login erfolgreich.

@ Tino und laZee

Open Source schreckt aber in diesem Fall ab, weil es eben nicht für jeden lesbar WÄRE! Natürlich braucht nicht jeder Anwender täglich im Quellcode rumwühlen oder kompilieren, aber es ist möglich und komplett einsehbar sowie nachvollziehbar.

Das ist komplett anders, als wenn überhaupt keine Möglichkeit besteht, ein fremdes Programm in der Programmierung einzustufen oder nachzuvollziehen.

…

Hmmm, also ich hatte mal ein Problem mit meinem E-Mail Account und habe da mit dem GMX Service telefoniert. Der Mitarbeiter konnte ohne das ich ihm mein PW verraten habe in mein Konto schauen. Das wird bei Google nicht anders sein.

Ja weil sie natürlich nicht über die Standard-Mailoberfläche darauf zugreifen. Das Passwort selbst ist zwar verschlüsselt gespeichert, aber die Mails selbst sind wahrscheinlich im Klartext in der Datenbank und können natürlich mit der entsprechenden Software auch ohne dein Passwort abgerufen werden.

Was soll man dazu noch sagen?

Endlich wird euch mal klar das diese ganzen „Drittprogramme“ nur Stuss sind und die meisten sowas machen. Jemand schonmal Gdrive und co überprüft. Auf anderen Seiten wird vor solchen Programmen gewarnt da sie von PRIVATPERSONEN stammen…

Mit Open Source wäre das nicht passiert.

Ein ganz klares Argument dafür nur noch OSS einzustezen, bei so kritischen Sachen.

@Marcus: Natürlich musst du deine Anwendung dann selbst kompilieren. Alles anderen würde dann wieder keinen Sinn machen.

@Tim: Warum sollen jetzt alle „Drittprogramm“ Stuss sein? Nur weil ein Programm bzw. der Programmierer Mist gebaut hat? Verstehe ich nicht. Erkläre mal bitte.

@Ryo: Warum wäre das mit OpenSource nicht passiert?

Gruß

Tino

@ Tino Teuber:

Weißt du was in Spam-Kreisen diese Informationen wert sind? Ich denke nicht, dass der Programmierer „nur“ Mist gebaut hat. Geldgier ist die Kraft die ihn angetrieben hat. Das ist mehr als Mist.

mirmirmir: Google bekommt bei jedem Login dein Passwort in Plaintext. Da könnten sie jederzeit zugreifen. Sie können auch auf dein Konto ohne Passwort zugreifen. Und vermutlich speichern sie das pw auch als plaintext, weil sonst kein digest-auth beim pop3/imap geht.

@Ismail: Stimmt natürlich. Darauf kam es aber in meinem Posting auch nicht drauf an – jedenfalls von meiner Seite aus.

MD5 ist übrigens nicht gerade geeignet, um Passwörter zu verschlüsseln. Mit rainbow-Tables (siehe Wikipedia) lassen sich diese sehr schnell (ein paar Tage) zurückwandeln.

Die Mails zu löschen war sicher nicht das einzig richtige, da nun Beweise fehlen.

Um nochmal eben was dazu zu sagen, falls nochmal jemand hierhin kommt: Es gibt genügend Anbieter die Passwörter im Klartext gespeichert haben. Bei 1und1 und anderen Hostern sind Passwörter im Klartext dargestellt, wenn du sie erfahren willst.